Security Engineering

Systeme schützen

Hitex entwickelt maßgeschneiderte Sicherheitsarchitekturen, die Systeme vor unbefugtem Zugriff, Datenverletzungen und bösartigen Angriffen schützen. Unsere Schutzmaßnahmen gewährleisten die Integrität, Vertraulichkeit und Verfügbarkeit von sensiblen Daten.

Als Unternehmen für eingebettete Software sind wir uns der entscheidenden Rolle bewusst, die Software in verschiedenen Branchen spielt, vor allem in Sektoren wie der Automobilindustrie, der Medizintechnik, der industriellen Automatisierung und vielen anderen. Mit der zunehmenden Vernetzung von Geräten und dem Aufkommen des Internets der Dinge (IoT) ist der Schutz von eingebetteten Systemen wichtiger denn je.

Die Folgen von Sicherheitsverletzungen in eingebetteten Systemen können schwerwiegend sein und reichen von der Beeinträchtigung der Privatsphäre der Benutzer über Datendiebstahl bis hin zur Störung kritischer Infrastrukturen und sogar zu körperlichen Schäden. Aus diesem Grund haben Regierungen, Aufsichtsbehörden und Normungsgremien strenge Sicherheitsanforderungen und -richtlinien für eingebettete Systeme aufgestellt, wie z.B. EN TS 50701 für den Schienenverkehr und ISO 21434 für die Automobilindustrie.

Um diese Sicherheitsherausforderungen zu bewältigen, muss der gesamte Lebenszyklus der Softwareentwicklung berücksichtigt werden, vom ersten Entwurf und der Entwicklung bis hin zum Einsatz, der Wartung und den laufenden Updates. Und dabei können wir Ihnen helfen!

CIA-Dreieck: Grundlagen der embedded Security

![[Translate to deutsch:] CIA Triade [Translate to deutsch:] CIA Triade](/fileadmin/_processed_/e/8/csm_csm_cia_17b1514206_04293f6de1.jpg)

Eines der grundlegenden Prinzipien von embedded Security ist das CIA-Dreieck, das drei wesentlichen Anforderungen beschreibt, wenn wir über den Schutz von Daten und Informationen sprechen:

- Vertraulichkeit (= Confidentiality)

- Integrität (= Integrity)

- Verfügbarkeit (= Availability)

Darüber hinaus ist es wichtig, Sicherheitsaspekte bereits in der Entwurfsphase von eingebetteten Systemen zu berücksichtigen. Techniken zur Bedrohungsmodellierung und Risikobewertung können dabei helfen, potenzielle Schwachstellen und Designfehler frühzeitig zu erkennen, so dass von Anfang an geeignete Sicherheitskontrollen eingeführt werden können.

Analyse der Bedrohung und Risikobewertung

Das wichtigste Instrument zur Festlegung des Ansatzes der Entwicklungsabteilung ist die Cybersicherheits-Risikoanalyse. In der ISO 21434 heißt sie Bedrohungsanalyse und Risikobewertung (Threat Analysis and Risk Assessment = TARA). Ziel der TARA ist es, die hochrangigen Cybersicherheitsanforderungen zu bestimmen. Die Durchführung selbst kann in einen sequenziellen Prozess unterteilt werden.

![[Translate to deutsch:] Threat Analysis and Risk Assessment [Translate to deutsch:] Threat Analysis and Risk Assessment](/fileadmin/_processed_/6/9/csm_csm_tara_925b02756e_4b31a27205.jpg)

Gemeinsam zu einem sichereren und geschütztem digitalen Ökosystem

Es ist wichtig, über neue Sicherheitsbedrohungen und Schwachstellen informiert zu sein. Regelmäßige Sicherheitsbewertungen, Schwachstellen-Scans und Penetrationstests können dabei helfen, Schwachstellen in eingebetteten Systemen zu erkennen und proaktive Maßnahmen zu ergreifen, um sie zu entschärfen.

Die Engineering Services von Hitex decken den gesamten Produktentwicklungsprozess im Embedded-Bereich ab. Profitieren Sie von unserer Erfahrung, egal ob Sie uns mit einem Teilprojekt oder einem kompletten Projekt beauftragen. Mit uns bauen Sie auf ein Team von qualifizierten Entwicklern für hochwertige Entwicklungsprozesse, die auch ISO 21434-konform sind.

Embedded Security ist ein fortlaufender Prozess, der ständige Überwachung, Aktualisierung und Anpassung an die sich ständig verändernde Bedrohungslandschaft erfordert. Mit Hitex an Ihrer Seite entwickeln Sie widerstandsfähige Systeme, die Angriffen standhalten und zu einem sichereren und geschütztem digitalen Ökosystem beitragen.

Hitex Engineering Dienstleistungen

Security

Mit steigenden Cybersicherheitsstandards rückt die Bedeutung dieses Themas in den Fokus der Entwicklungsabteilungen.

Software

Hitex deckt alle Ebenen der Software-Schichten ab: das Ziel-Hardware-System sowie die Hardware-Abstraktionsschicht und die GUI.

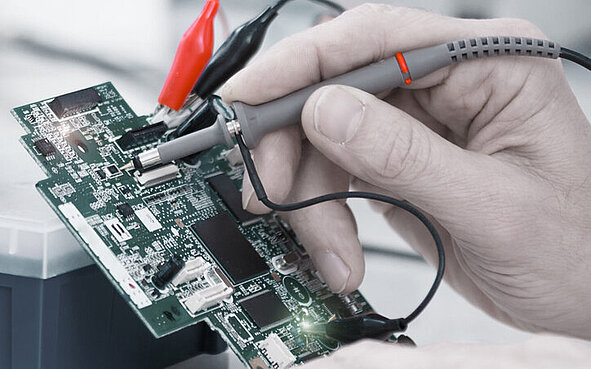

Hardware

Unsere Hardware-Ingenieure bieten das komplette Leistungsspektrum von der Entwicklung des Hardwaredesigns bis hin zur Produktion.

Systems

Unsere Systemingenieure liefern Ideen zur Lösung der Probleme, mit denen unsere Kunden bei interagierenden Komponenten konfrontiert sind.

Requirements

Wir unterstützen Kunden bei der Anforderungsdefinition: Von Systemanforderungen bis hin zu Hardware- und Softwareanforderungen.

Testing

Da die Testanforderungen für eingebettete Systeme kontinuierlich steigen, bieten wir Ihnen vielfältige und zuverlässige Testdienstleistungen an.